05.09.2024

Урок 1

Как объяснить VLAN простыми словами? Это хороший вопрос, но на него трудно дать простой ответ. Сетевые концепции часто сложны для понимания, а объяснить их доступным языком — задача не из лёгких. Тем не менее, попробуем это сделать, и, если что-то останется непонятным, не стесняйтесь задавать вопросы в комментах.

Чтобы по-настоящему разобраться в том, что такое VLAN, и как они работают, необходимо начать с изучения базовых сетевых понятий, включая модель OSI. На первый взгляд, модель OSI может показаться запутанной, и вы, возможно, будете задаваться вопросом, зачем она так устроена. Наша цель — объяснить эти вещи без углубления в излишние детали, а также сохраняя баланс между теорией и практикой. Для примеров мы будем использовать оборудование Ubiquiti UniFi, но принципы VLAN применимы ко всем маркам сетевого оборудования.

Основы двоичной системы

На базовом уровне задача сетевого интерфейса заключается в передаче данных из одной точки в другую. Компьютеры не «понимают» содержание передаваемых данных, они работают с двоичной системой сигналов, которая представляет собой последовательности состояний «включено» и «выключено», выражающие единицы и нули. Например, веб-страница — это просто набор единиц и нулей, передаваемых через кабели или по беспроводной связи с использованием электрических импульсов или радиосигналов.

Но как это всё работает на практике? Давайте разберёмся по шагам.

Представьте, что вы создаёте новую сеть. Настроить её может показаться делом несложным, но, чтобы сделать всё правильно, необходимо понимать ключевые сетевые концепции. Что такое VLAN и зачем она нужна? Какова роль подсетей? Почему это важно для работы сети? В конце статьи у вас будут ответы на все эти вопросы. Пока же сосредоточимся на том, как эти понятия связаны с моделью OSI, что показано на рис. 1.

Рис. 1. Модель OSI, начиная с физического уровня (уровень 1). Именно на этом уровне двоичные данные (единицы и нули) передаются через кабели или по беспроводным каналам.

Разбор модели OSI: физический уровень (Layer 1)

Модель OSI — это схема, которая разбивает сетевые процессы на семь уровней. Самый нижний из них — уровень 1, или физический уровень.

Физический — это тот уровень, на котором происходит передача и приём необработанных двоичных данных. Эти данные выражаются в виде единиц и нулей, представленных состояниями «включено» и «выключено», и передаются в виде электрических импульсов. Этот уровень включает в себя такие физические компоненты, как медные Ethernet-кабели, волоконно-оптические линии, коаксиальные кабели, а также беспроводные сигналы, например, Wi-Fi или сотовую связь. Основная задача этого уровня — преобразовывать двоичные данные в электрические импульсы, превращая их в электрические или радиосигналы, и обратно.

Физический уровень — это фундамент сети. Если на этом уровне возникают проблемы, они могут нарушить работу всех вышестоящих уровней. Надёжное сетевое подключение начинается с качественных физических компонентов, будь то проводное или беспроводное соединение, и именно на этой основе строятся остальные уровни. Как только физическое соединение будет надёжно установлено, можно переходить к уровню 2, где вступают в игру виртуальные сети (VLAN).

Разбор модели OSI: канальный уровень (Layer 2)

С переходом ко второму уровню модели OSI, известному как канальный уровень, сетевые процессы начинают усложняться. На этом уровне расположены управляемые коммутаторы, точки беспроводного доступа, передача фреймов данных и MAC-адреса. Основное внимание на этом уровне уделяется обеспечению надёжной передачи и приёма групп двоичных данных между непосредственно подключёнными устройствами. Может показаться, что уровень 2 — это всё, что необходимо для перемещения данных от одного конца кабеля к другому или для связи между антеннами в беспроводных сетях, но на практике этот уровень гораздо сложнее.

Канальный уровень вводит несколько важных терминов, таких как LAN, VLAN, магистральные порты и порты доступа. Локальная вычислительная сеть (LAN) — это сеть, которая охватывает конкретную физическую область, например, ваш дом или офис. На втором уровне устройства в LAN могут обмениваться данными напрямую. Например, если вы подключите компьютер и принтер к одному коммутатору второго уровня, они будут частью одной сети, и вы сможете отправлять документы на печать, не используя никакие дополнительные сетевые элементы. LAN можно расширить, добавляя больше устройств и коммутаторов, но её возможности ограничены по пропускной способности и масштабу. Второй уровень идеально подходит для управления небольшими устройствами в локализованной области. Однако, если ваша сеть вырастает до сотен устройств и нескольких зданий, пора переходить за пределы уровня 2.

Физически объединены, виртуально разделены

Когда вы подключаете устройства к стандартному Ethernet-коммутатору, они по умолчанию попадают в одну LAN. Однако управляемые коммутаторы предлагают больше гибкости. Здесь в игру вступают виртуальные локальные сети (VLAN). VLAN позволяют разделить один физический коммутатор на несколько виртуальных сегментов, изолируя устройства на уровне 2, не требуя дополнительного оборудования. Хотя разделение происходит виртуально, каждая VLAN работает так, как если бы это был отдельный физический коммутатор.

Например, если вы подключите принтер к порту, который принадлежит VLAN 20, он не будет виден устройствам в VLAN 10, даже если они подключены к тому же физическому коммутатору. VLAN создают виртуальные границы, которые разделяют одну локальную сеть второго уровня на несколько виртуальных сетей. Устройства в разных VLAN не могут напрямую взаимодействовать друг с другом, несмотря на то, что они используют одну и ту же физическую инфраструктуру.

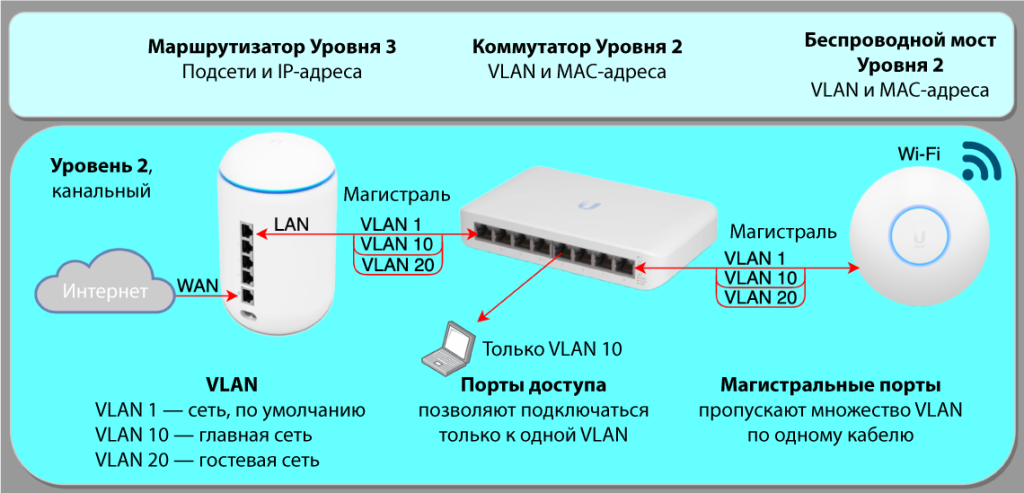

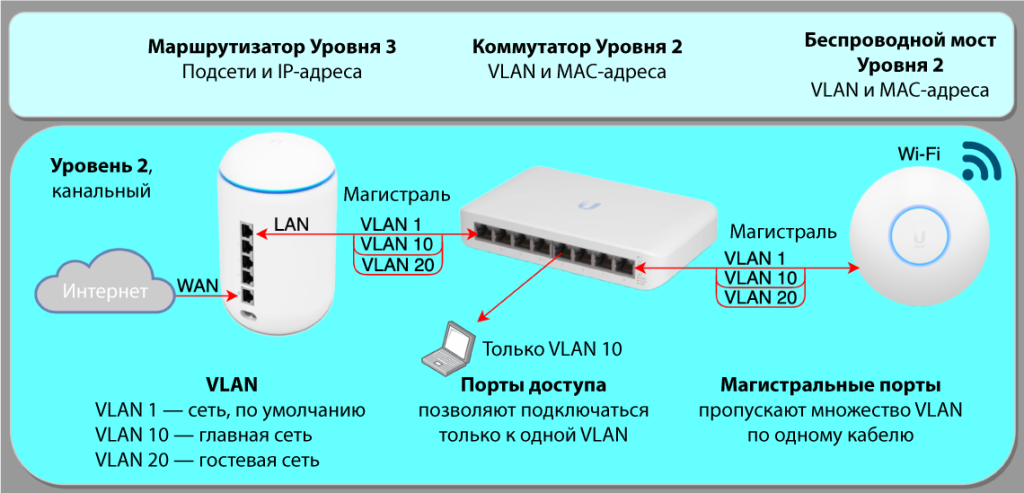

Перед тем как перейти к рассмотрению магистральных портов, портов доступа и маркировки VLAN, взгляните на рис. 2, который показывает три отдельные сети VLAN.

Рис. 2. Уровень 2 — канальный уровень данных. Этот уровень включает в себя коммутаторы, точки доступа и VLAN. Двоичные данные сгруппированы во фреймы, которые передаются на основе MAC-адресов.

Фреймы, магистральные порты и теги VLAN

Большинство коммутаторов, по умолчанию, связывают все порты с VLAN 1. На рисунке 2 мы видим добавленные две дополнительные виртуальные сети — VLAN 10 и VLAN 20, которые существуют наряду с сетью, по умолчанию, VLAN 1. Это создаёт три разные VLAN внутри одного коммутатора. Вместо использования нескольких кабелей для каждой сети VLAN можно применить магистральный порт. Точно так же, как VLAN разделяют один физический коммутатор на несколько виртуальных сегментов, магистральный порт позволяет одному физическому соединению передавать данные сразу для нескольких VLAN. Один кабель между маршрутизатором и коммутатором может одновременно передавать трафик для VLAN 1, 10 и 20.

Чтобы предотвратить смешение трафика, используются теги с идентификатором VLAN (VLAN ID), который определяет, к какой сети принадлежат данные. На уровне 2 данные передаются в виде фреймов, и самым распространённым примером является Ethernet-фрейм. Этот фрейм содержит поля для MAC-адресов отправителя и получателя, идентификатор VLAN и другую информацию, которая необходима для правильной доставки. Идентификатор VLAN — это число от 1 до 4094, которое указывает, к какой сети принадлежит фрейм.

В случае с VLAN 1 на рис. 2 сеть по умолчанию не маркируется. Если устройство, подключенное к порту, отправляет фрейм без тега VLAN, ему автоматически присваивается VLAN 1. Такие фреймы называются «нетегированными». Мы можем настроить порт так, чтобы он принимал трафик только от одной VLAN, тем самым превращая его в порт доступа. На рис. 2 ноутбук подключён к порту доступа и привязан к VLAN 10.

Фреймы, содержащие тег VLAN, называются «тегированными». Мы можем настроить устройства, такие как точки беспроводного доступа, на передачу трафика с определённым VLAN-тегом, чтобы все беспроводные клиенты были привязаны к нужной сети VLAN.

Что же такое VLAN?

VLAN — это виртуальная локальная сеть, позволяющая сегментировать сеть на канальном уровне (уровне 2). Представьте себе физический коммутатор как одну большую локальную сеть, а VLAN — как виртуальные коммутаторы, которые разделяет её на отдельные сегменты. VLAN позволяют группировать и изолировать устройства внутри одной физической сети или между несколькими коммутаторами и точками доступа.

Магистральные порты могут передавать трафик для нескольких VLAN, в то время как порты доступа привязаны только к одной VLAN. На рис. 2 кабель между маршрутизатором и коммутатором представляет собой магистральный канал, который одновременно передаёт трафик для VLAN 1, 10 и 20. Магистральные порты обычно имеют «родную» VLAN без тегов, доступ к которой осуществляется без маркировки. Устройство, подключённое к магистральному порту, будет взаимодействовать с этой нетегированной сетью. VLAN 10 и VLAN 20, напротив, маркируются тегами, которые указывают, к какой сети относятся передаваемые данные.

Компьютер, подключённый к порту доступа в VLAN 10, может взаимодействовать только с устройствами внутри этой сети. А если потребуется связь с устройствами в VLAN 20? В этом случае мы переходим на уровень 3, который будет рассмотрен далее.

Разбор модели OSI: сетевой уровень (Layer 3)

Переходя на третий уровень модели OSI, мы погружаемся в сетевой уровень. Здесь в игру вступают такие элементы, как маршрутизаторы, пакеты и IP-адреса. Сетевой уровень отвечает за маршрутизацию групп битов, известных как пакеты, между различными сетями. Устройства этого уровня выполняют роль навигаторов в мире сетей, направляя трафик через соединения, установленные на уровнях 1 и 2. Фактически, именно сетевой уровень позволяет передавать данные из одной локальной сети в другую или осуществлять обмен между локальной сетью и Интернетом.

Основанный на предыдущих двух уровнях, уровень 3 работает не с физическими адресами, а с логическими, более известными как IP-адреса. Представьте этот уровень как почтовую службу: маршрутизаторы — это почтовые отделения, а пакеты — письма, которые нужно доставить. Для передачи информации от одной группы устройств к другой, называемой подсетью, маршрутизаторы прокладывают маршруты, и каждый пакет получает «заголовок», содержащий инструкции для следующего этапа доставки.

Что такое подсеть?

Подсеть — это логически выделенная группа устройств на сетевом уровне. Она позволяет каждому устройству напрямую общаться с другими на уровне 3. В отличие от канального уровня, где устройства физически соединены кабелями или беспроводными сигналами, на сетевом уровне вы можете обращаться к любому устройству в подсети по его IP-адресу. Например, маршрутизатор может отправить данные точке доступа, даже если для этого нужно пройти через несколько узлов уровня 2.

Сети на уровне 3 обладают уникальной способностью выходить за рамки одной локальной сети, обеспечивая связь с глобальным Интернетом или другими сетями. Сетевой уровень позволяет передавать данные практически в любую точку мира, а теоретически — даже за его пределы. Хотя эти концепции могут быть сложными, сосредоточимся на основных принципах.

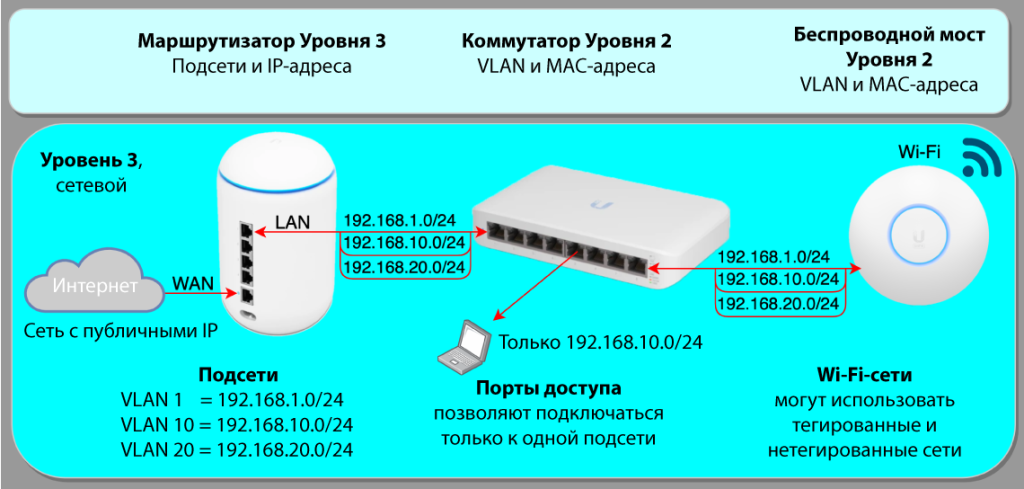

Вместо того чтобы определять подсети по идентификаторам VLAN, мы связываем их с конкретными диапазонами IP-адресов. Большинство локальных сетей используют частные диапазоны IPv4, указанные в RFC 1918, такие как 192.168.0.0/16, 172.16.0.0/12 или 10.0.0.0/8. Хотя глубокое понимание подсетей и нотации CIDR требует некоторых математических навыков, мы упростим задачу. Обычно VLAN на уровне 2 соответствуют подсетям на уровне 3, и назначение IP-адресов внутри подсети — достаточно простая процедура. Каждая подсеть в локальной сети IPv4 может иметь до 254 доступных IP-адресов. Пример соответствия:

-

VLAN 1: 192.168.1.0/24, IP-адреса от 192.168.1.1 до 192.168.1.254

-

VLAN 10: 192.168.10.0/24, IP-адреса от 192.168.10.1 до 192.168.10.254

-

VLAN 20: 192.168.20.0/24, IP-адреса от 192.168.20.1 до 192.168.20.254

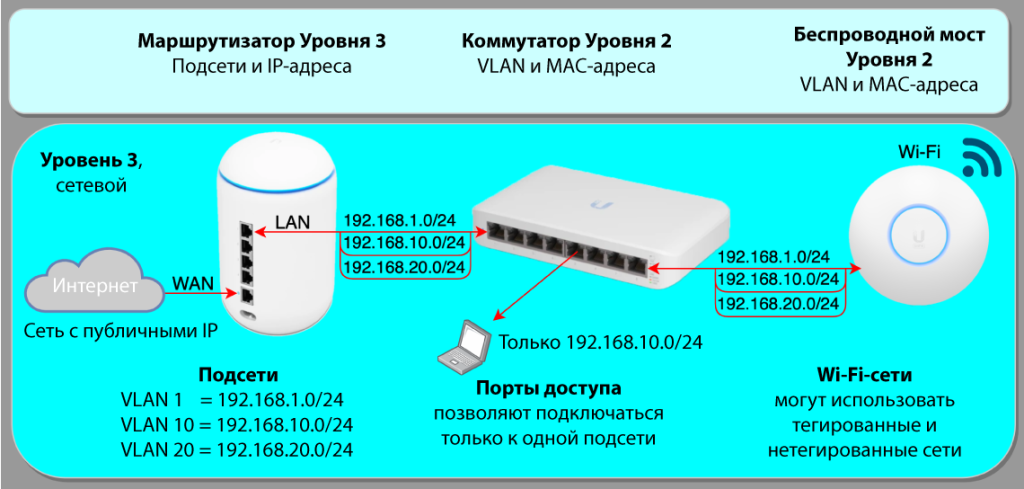

Для наглядности обратитесь к рис. 3.

Рис. 3. Уровень 3 — сетевой уровень. Маршрутизаторы, сети и подсети. Данные заключаются в пакеты, которые направляются с использованием логических IP-адресов.

В чем разница между VLAN и подсетью?

В большинстве случаев сегментация сети на уровне 2 (VLAN) и уровне 3 (подсети) согласована. Это означает, что каждая VLAN обычно соответствует определённой подсети на сетевом уровне. Чтобы упростить управление и сделать структуру сети более понятной, сетевые администраторы часто сопоставляют идентификатор VLAN с частью адреса подсети. Хотя вы можете использовать любые диапазоны IP-адресов, такое соответствие облегчает настройку и администрирование сети.

Уровни с 4 по 7 находятся выше сетевого уровня и отвечают за более высокоуровневые функции, влияющие на общую работу сети. Однако все эти уровни опираются на фундамент, заложенный первыми тремя уровнями. Пока давайте сосредоточимся на этих базовых уровнях и перейдём от теоретических основ к практическому примеру с реальной конфигурацией сети.

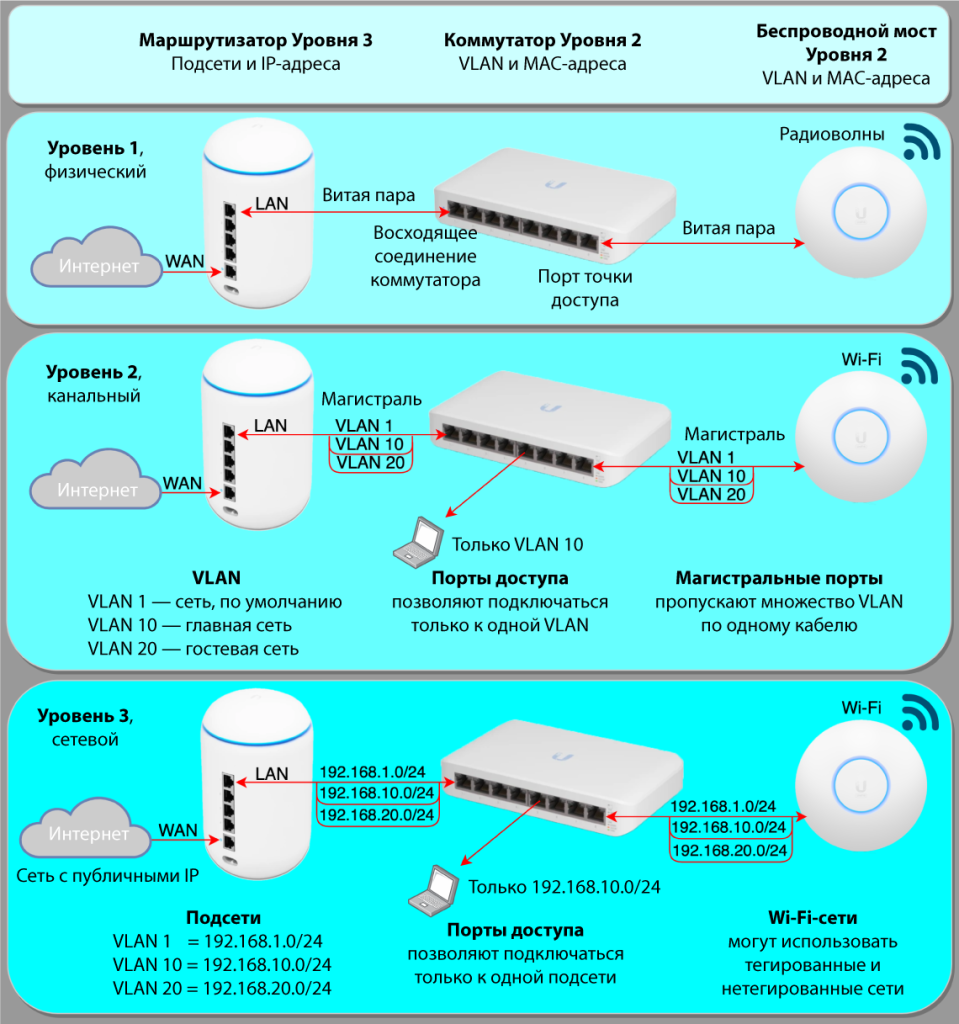

Объединение сетевых уровней

Рассмотрим сеть в целом на трёх ключевых уровнях модели OSI:

-

Уровень 1: Устройства физически соединяются через кабели Ethernet или по беспроводной сети Wi-Fi.

-

Уровень 2: VLAN разделяют эти устройства на разные группы, создавая изолированные локальные сети.

-

Уровень 3: Трафик маршрутизируется между подсетями и отправляется в Интернет или принимается из него.

Рис. 4. Объединение уровней 1, 2 и 3 для создания работающей сети.

Практический пример

Чтобы лучше понять эту настройку, давайте рассмотрим простую сеть, изображённую на рис. 4. Здесь у нас есть подключение к Интернету, маршрутизатор, коммутатор и точка беспроводного доступа. Рассмотрим сеть, с точки зрения маршрутизатора. Хотя такие устройства, как UniFi Dream Machine, могут сочетать функции маршрутизатора, коммутатора и точки доступа, в этом примере мы будем рассматривать его исключительно как маршрутизатор уровня 3.

Уровень 1: физическое подключение

На уровне 1 всё внимание уделено физическим подключениям — кабелям и радиоволнам. Ethernet-кабели соединяют маршрутизатор с Интернетом, коммутатором и точкой доступа. Коммутатор позволяет подключать дополнительные проводные устройства, а точка доступа обеспечивает беспроводное подключение для ближайших устройств. Это создаёт несколько путей для передачи данных, как через проводные, так и через беспроводные соединения.

Уровень 2: виртуальные сети и магистральные подключения

На уровне 2 ситуация становится сложнее. Обратите внимание на подключение между маршрутизатором и коммутатором, которое является магистральным — это означает, что один кабель передаёт трафик нескольких VLAN. По умолчанию, VLAN 1 остаётся немаркированной, но мы добавили две дополнительные сети: VLAN 10 и VLAN 20. Это даёт три отдельные виртуальные сети (VLAN), которые изолируют группы устройств.

VLAN управляются на уровне 2 с помощью коммутатора, а подсети — на уровне 3 с помощью маршрутизатора. Маршрутизатор и брандмауэр контролируют, какие VLAN могут взаимодействовать друг с другом. Для связи с устройствами в другой VLAN или подсети трафик должен пройти через маршрутизатор уровня 3.

Уровень 3: маршрутизация между сетями

На уровне 3 маршрутизатор функционирует как шлюз, по умолчанию, для всех сетей, пересылая трафик между ними. Например, основная сеть может использовать диапазон IP-адресов 192.168.10.0/24, где расположены основные устройства. Диапазон 192.168.20.0/24 можно выделить для гостевой сети или сети IoT, ограничив их взаимодействие с другими сетями. Разделение этих сетей на уровне 2 и уровне 3 позволяет настроить правила брандмауэра, разрешающие или запрещающие трафик между сетями, что даёт больший контроль и безопасность.

Другой пример: взаимодействие внутри VLAN

Допустим, у вас есть ноутбук и принтер, подключенные к VLAN 10. Ноутбук может иметь IP-адрес 192.168.10.25, а принтер — 192.168.10.100. Поскольку оба устройства находятся в одной и той же сети уровня 2 (VLAN) и уровня 3 (подсеть), они могут взаимодействовать напрямую. Вы сможете отправлять документы на печать с ноутбука без необходимости в маршрутизаторе.

Процесс происходит следующим образом: ноутбук отправляет ARP-запрос для получения MAC-адреса принтера. После этого ноутбук может отправлять кадры данных напрямую на принтер, и коммутатор передаст их нужному устройству. Независимо от того, подключены устройства через дополнительные коммутаторы или по беспроводной сети, процесс передачи данных не изменится. Пока устройства находятся в одной и той же сети уровня 3 и отсутствуют ограничения, они могут свободно взаимодействовать друг с другом по адресам.

Сегментация сети на уровне 3

Представим, что вы перенесли принтер в VLAN 20 и присвоили ему новый IP-адрес — 192.168.20.100. Теперь для связи с принтером потребуется маршрутизатор, так как ноутбук и принтер находятся в разных сетях уровня 3. Этот пример демонстрирует важность сетевой сегментации. Разделив устройства на отдельные подсети, вы можете использовать маршрутизаторы и брандмауэры для контроля и изоляции трафика между ними. Без такой сегментации на уровне 3 ваши возможности по управлению безопасностью и коммуникациями в сети были бы значительно ограничены.

Вывод

Разделение сети на небольшие управляемые сегменты с помощью VLAN уровня 2 и подсетей уровня 3 обеспечивает лучший контроль, повышает безопасность и улучшает общую сетевую производительность.

Возврат к списку